- •Введение

- •Глава 1. Информационно-телекоммуникационная система как объект атак, связанных с непосредственным доступом к ее элементам

- •Механизмы взаимодействия элементов иткс

- •Понятие угрозы информационной безопасности иткс

- •Уязвимости иткс

- •Уязвимости иткс в отношении угроз непосредственного доступа

- •Классификация и описание процессов реализации угроз непосредственного доступа к элементам иткс

- •Классификация атак

- •Классификация атак, связанных с непосредственным доступом в операционную среду компьютера

- •Описание атак как процессов реализации угроз

- •Описание процессов реализации угроз непосредственного доступа в операционную среду компьютера

- •Глава 2. Меры и средства защиты от атак, связанных с непосредственным доступом к элементам иткс

- •Общее понятие о мерах и средствах защиты информации. Выбор актуальных направлений для защиты иткс от исследуемых атак

- •Меры контроля физического доступа к элементам иткс

- •Меры аутентификации

- •Аутентификация с помощью пароля

- •Протокол Kerberos

- •Аутентификация посредством цифровых сертификатов

- •Аутентификация с помощью аппаратных средств

- •Аутентификация на основе биометрических особенностей

- •Применение систем обнаружения вторжений

- •Понятие системы обнаружения вторжений

- •Классификация систем обнаружения вторжений

- •Архитектура систем обнаружения вторжений

- •Уровни применения систем обнаружения вторжений

- •Сетевой уровень

- •Системный уровень

- •Методы обнаружения вторжений

- •Сигнатурный метод

- •Метод обнаружения аномалий

- •Реакция систем обнаружения вторжений на проявления атак исследуемых классов

- •Анализ эффективности систем обнаружения атак

- •Анализ систем, использующих сигнатурные методы

- •Анализ систем, использующих методы поиска аномалий в поведении

- •Глава 3. Определение объектов защиты от угроз непосредственного доступа

- •Определение множества объектов защиты

- •Определение множества типов иткс с учетом их назначения и специфики функционирования

- •Определение функциональных требований к иткс различных типов

- •Определение характеристик атак, реализуемых в отношении иткс различных типов

- •Определение множеств мер защиты, применимых для иткс различных типов

- •Обоснование требований безопасности для иткс различных типов

- •Рекомендации по реализации защиты иткс различных типов

- •Определение комплексов мер защиты иткс различных типов

- •Выявление соответствия применяемых мер защиты функциональным требованиям к иткс

- •Определение отношения рассматриваемых мер защиты к противодействию исследуемым атакам

- •Глава 4. Аналитическое моделирование процессов реализации угроз непосредственного доступа к элементам иткс

- •Моделирование процессов реализации угроз непосредственного доступа в операционную среду компьютера

- •Непосредственный доступ в операционную среду компьютера при помощи подбора паролей

- •Непосредственный доступ в операционную среду компьютера при помощи сброса паролей

- •Глава 5. Методика анализа и регулирования рисков при реализации нескольких угроз непосредственного доступа к элементам иткс

- •Выбор параметров для осуществления количественного анализа рисков иткс

- •Определение видов ущерба иткс при реализации угроз непосредственного доступа к ее элементам

- •Определение взаимосвязей между атаками и их отношения к видам наносимого ущерба

- •Определение вероятностей реализации атак

- •Выбор закона Пуассона в качестве закона распределения вероятностей возникновения атак

- •Расчет интенсивности возникновения атак

- •Расчет вероятности реализации атак

- •Расчет рисков реализации угроз непосредственного доступа к элементам иткс

- •Расчет рисков реализации угроз, наносящих различный ущерб

- •Оценка ущерба от реализации атак

- •Оценка вероятностей реализации атак

- •Нахождение распределения вероятностей нанесения ущерба в условиях воздействия нескольких атак

- •Глава 6. Оценка эффективности применения комплексов мер противодействия угрозам непосредственного доступа к элементам иткс

- •Понятие эффективности защиты информации

- •Алгоритм оценки эффективности применения комплексов мер

- •Введение функции соответствия исследуемого показателя требованиям

- •Расчет общей эффективности применения комплексов мер защиты иткс

- •Оценка соответствия функциональным требованиям при применении комплексов мер защиты

- •Оценка эффективности защиты иткс

- •Оценка вероятностных параметров реализации атак

- •Расчет рисков иткс при использовании мер противодействия угрозам непосредственного доступа

- •Численная оценка эффективности защиты иткс

- •Оценка эффективности защиты иткс при фиксированной активности злоумышленника

- •Оценка защищенности иткс как функции от активности злоумышленника

- •Оценка общей эффективности применения комплексов мер защиты иткс

- •Заключение

- •Библиографический список

- •Оглавление

- •Глава 1. Информационно-телекоммуникационная система как объект атак, связанных с непосредственным доступом к ее элементам 6

- •Глава 2. Меры и средства защиты от атак, связанных с непосредственным доступом к элементам иткс 21

- •Глава 3. Определение объектов защиты от угроз непосредственного доступа 67

- •Глава 4. Аналитическое моделирование процессов реализации угроз непосредственного доступа к элементам иткс 95

- •Глава 5. Методика анализа и регулирования рисков при реализации нескольких угроз непосредственного доступа к элементам иткс 111

- •Глава 6. Оценка эффективности применения комплексов мер противодействия угрозам непосредственного доступа к элементам иткс 154

- •394026 Воронеж, Московский просп., 14

Алгоритм оценки эффективности применения комплексов мер

Введение функции соответствия исследуемого показателя требованиям

Для корректного расчета эффективности применения комплексов мер защиты, помимо защищенности системы, необходимо учитывать упущенную выгоду от принятия этих мер, вызванную расходом времени, ресурсов, ограничением функциональности, а также общими расходами на внедрение и обслуживание средств защиты и мероприятия. В таком случае идеальным условием было бы приведение всех величин ущербов, затрат и упущенной выгоды к единой шкале. В этом случае стало бы возможным осуществление простых арифметических операций с этими величинами, и для оценки общей эффективности вычислять некоторую разность величин, характеризующих позитивные и негативные явления. Однако на практике привести эти показатели к одной размерности не представляется возможным, поэтому описанный способ справедлив лишь теоретически.

Чтобы сделать возможной оценку общей эффективности, не приводя величины к одной размерности, следует выделить критерии эффективности на каждом из этапов оценки и воспользоваться результатами, соответствующими каждому из этапов. Поскольку по определению эффективность — это степень соответствия результата некоторым требованиям, представляется необходимым ввести функцию эффективности как зависимость от некоторой величины, характеризующей требования к системе.

Предположим, что параметр x, на основе которого оценивается эффективность по некоторому критерию, характеризует некоторое негативное явление (например, затраты, средний ущерб и т.д.). Обозначим нижнюю и верхнюю границы требований tL и tU соответственно. Размерность этих величин может быть любой в зависимости от критерия, по которому производится оценка. Приведенные величины характеризуют диапазон, в котором функционирование системы приемлемо. Для расчета эффективности следует некоторым образом сопоставить полученное при расчетах для конкретной системы исследуемое значение RI и эти величины.

При задании функции, определяющей соответствие таким требованиям, необходимо принять следующие условия нормировки:

1) при величине фактического (расчетного) параметра меньшей или равной нижней заданной границе эффективность равна единице:

E1 при ttL, т.е. E(tL) 1;

2) при величине фактического (расчетного) параметра большей или равной величине неприемлемого риска эффективность равна нулю:

E0 при ttU, т.е. E(tU) 0.

В простейшем случае таким условиям может соответствовать линейная зависимость

(6.1)

(6.1)

Действительно,

(6.2)

(6.2)

(6.3)

(6.3)

Однако, для того, чтобы иметь возможность учесть приоритет конкретного критерия эффективности, целесообразно найти степенную функцию. Такая функция может быть получена на основе обратной зависимости y(x)1/x, смещенной на соответствующие величины для выполнения условий нормировки:

(6.4)

(6.4)

где e(x) — смещенная функция y(x) с постоянными коэффициентами a и b:

(6.5)

(6.5)

Также на E(x) необходимо наложить ограничения при выходе x из заданных пределов: E(tL)1 при xtL и E(tU) 0 при xtU.

Любые положительные степени функции E(x) соответствуют условиям нормировки и могут быть выбраны в качестве искомой функции. Таким образом справедливо ввести коэффициент kp приоритета для конкретного критерия эффективности, который будет являться степенью функции E(x). Формула искомой функции имеет вид:

(6.6)

(6.6)

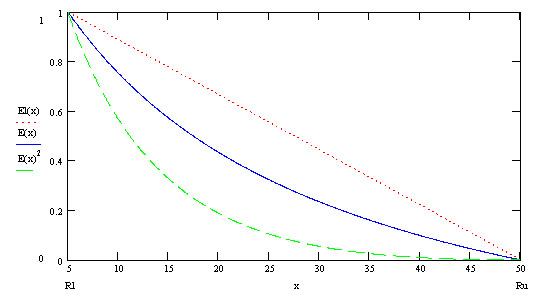

Зависимости показателя эффективности мер защиты, рассчитанные данным методом, приведены на рис.6.1.

Из графика видно, что для критерия с высоким коэффициентом приоритета значение эффективности с ростом величины расчетного параметра будет уменьшаться быстрее.

Таким образом, при наличии нескольких различных критериев эффективности проекта защиты общую эффективность можно определить как некоторую зависимость от величин эффективности по частным критериям. А поскольку эти величины нормированы и приоритет критериев учтен при их расчете, этой зависимостью будет произведение:

(6.7)

(6.7)

где X{xi} — множество расчетных значений по критериям эффективности,

T{ti} — множество требований по критериям эффективности (ti{tLi,tUi} требования представляют собой пару, характеризующую нижнюю и верхнюю границу требований),

Kp{kpi} — множество коэффициентов приоритета по критериям эффективности.

E2(x)

E(x)

y(x)

t

Рис. 6.1. Рассчитанная зависимость эффективности защиты от интегрального риска ИТКС при заданных начальных значениях незначительного RL и неприемлемого RU рисков

Таким образом, выделяются такие критерии эффективности применения комплекса мер защиты, как:

1) величина единовременных и постоянных на применение комплекса мер защиты;

2) величина упущенной выгоды от ограничений возможностей функционирования ИТКС по целевому назначению, связанных с применением комплекса мер защиты;

3) величина интегрального риска для ИТКС при условии применения комплекса мер защиты.

Далее под эффективностью защиты ИТКС будем понимать эффективность по третьему критерию. Однако результатом расчетов должна стать величина общей эффективности применения комплекса мер защиты с учетом всех критериев.