книги / Программно-аппаратные средства защиты информации

..pdf

Выбираем нужную опцию контейнера:

Рис. 10.4

Выбираем тип контейнера:

Рис. 10.5

Указываем будущую локацию контейнера, при этом имя файла контейнера должно начинаться с букв «En» и после этого включать фамилию студента, его инициалы и номер по списку в журнале группы:

Рис. 10.6

Далее необходимо выбрать опции шифрования контейнера. Поскольку функционал ПО EDS на мобильном устройстве может оказаться ограниченным, то необходимо выбрать алгоритм шифрования AES:

211

Рис. 10.7

Далее необходимо выбрать размер контейнера. Необходимо указать размер контейнера, равный номеру студента по списку в журнале группы (в мегабайтах):

Рис. 10.8

Далее необходимо придумать пароль для архива:

Рис. 10.9

212

Поскольку в дальнейшем данный контейнер будет открываться на мобильном устройстве, то в качестве файловой системы необходимо выбрать FAT и нажать Format:

Рис. 10.10

Необходимо дождаться сообщения об успешном форматировании:

Рис. 10.11

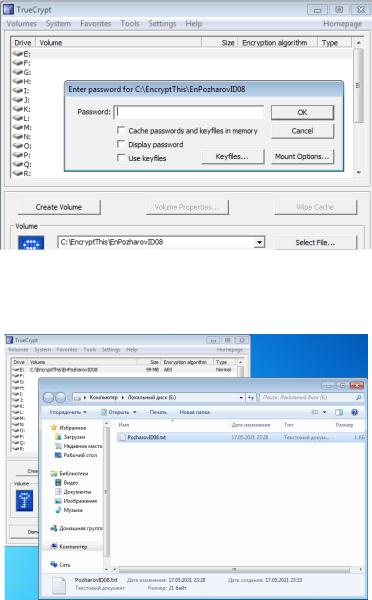

10.2.4. Далее необходимо смонтировать контейнер как диск, при этом в качестве буквы диска нужно выбрать любую свободную букву. В нашем примере это диск «Е:\»:

213

Рис. 10.12

Открываем только что смонтированный диск (в нашем примере это диск «Е:\») его и копируем туда наш текстовый файл:

Рис. 10.13

214

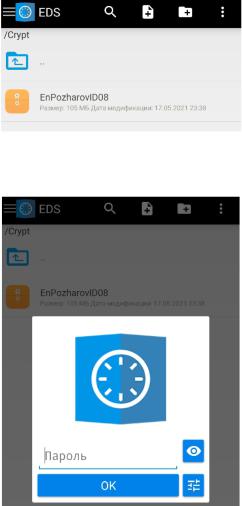

10.2.5. Далее необходимо самостоятельно найти в сети интернет, скачать и установить на телефон (или на эмулятор телефона) программное обеспечение EDS Lite v2.0.0.243 (или более поздней версии). Необходимо скопировать на телефон (на эмулятор) наш контейнер:

Рис. 10.14

Открываем контейнер, используя ранее созданный пароль:

Рис. 10.15

215

Убеждаемся, что текстовый файл, созданный ранее, виден:

Рис. 10.16

Открываем файл и убеждаемся, что его содержание не изменилось:

Рис. 10.17

«Выносим» текстовый файл из контейнера:

Рис. 10.18

Редактируем исходный текстовый файл, добавив текст

«Hello from Phone»:

216

Рис. 10.19

Заносим отредактированный текстовый файл обратно в контейнер:

Рис. 10.20

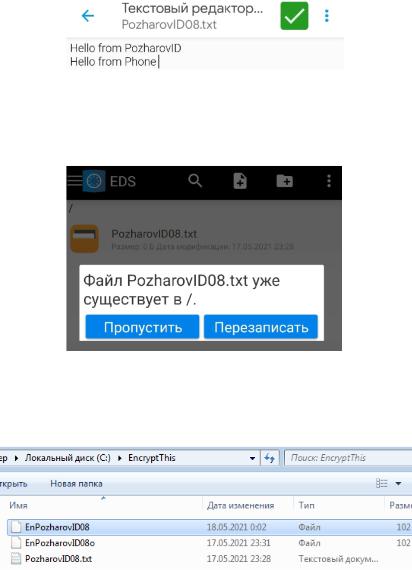

10.2.6. Возвращаем контейнер на ПЭВМ, при этом старый контейнер переименовываем с припиской буквы «o»:

Рис. 10.21

217

Монтируем новый контейнер и видим там текстовый файл:

Рис. 10.22

Открываем файл и убеждаемся, что он измененный:

Рис. 10.23

Сделать выводы.

218

10.3. Требования к содержанию отчета по лабораторной работе

Отчет должен содержать:

–описание используемого программного обеспечения;

–описание выполняемых действий по ходу выполняемой работы;

–скриншоты, требуемые по ходу выполняемой работы и подтверждающие самостоятельное выполнение работы студентом;

–пояснения по ходу работы в тех случаях, где это требуется;

–выводы по работе.

Студент должен уметь объяснить основные принципы функционирования средства доверенной загрузки и пояснить отличия друг от друга различных типов средств доверенной загрузки. На каждого студента предоставляется один отчет.

10.4. Контрольные вопросы

Студент должен быть готов ответить на основные и дополнительные вопросы. К основным вопросам относятся следующие:

1)Какие криптосистемы применяются в рассматриваемом СКЗИ?

2)Какие криптографические стандарты есть в рассматриваемом СКЗИ?

3)Умеет ли рассматриваемое СКЗИ подписывать файлы?

4)Умеет ли рассматриваемое СКЗИ подписывать трафик?

5)Умеет ли рассматриваемое СКЗИ шифровать файлы?

6)Умеет ли рассматриваемое СКЗИ шифровать трафик?

7)Какие носители ключей могут использоваться в рассматриваемом СКЗИ?

8)С какими СДЗ может взаимодействовать рассматриваемое СКЗИ?

9)Имеет ли рассматриваемое СКЗИ аппаратный датчик случайных чисел?

10)Имеет ли рассматриваемое СКЗИ биологический датчик случайных чисел?

219

ЗАКЛЮЧЕНИЕ

При выполнении лабораторных работ по дисциплине «Программно-аппаратные средства защиты информации» студенты смогут закрепить полученные теоретические знания, овладеть практическими умениями и навыками установки, настройки и эксплуатации средств доверенной загрузки, средств защиты информации от несанкционированного доступа, а также средств криптографической защиты информации. Особенностью этого курса лабораторных работ является возможность выполнения тех или иных работ как аудиторно, так и удалённо (на дому), что позволяет обеспечить проведение учебного процесса по выполнению лабораторных работ целиком аудиторно, целиком удалённо, а также в комбинации аудиторных и удалённых занятий.

Впроцессе лабораторной работы № 1 студенты изучают установку, настройку и эксплуатацию средства доверенной загрузки «Аккорд-5.5» и получают практические навыки администрирования указанного средства защиты.

Впроцессе лабораторной работы № 2 студенты изучают установку, настройку и эксплуатацию средства доверенной загрузки «Аккорд-GX» и получают практические навыки администрирования указанного средства защиты.

Впроцессе лабораторной работы № 3 студенты изучают установку, настройку и эксплуатацию средства доверенной загрузки «Аккорд-M.2» и получают практические навыки администрирования указанного средства защиты.

Впроцессе лабораторной работы № 4 студенты изучают настройку и эксплуатацию средства доверенной загрузки «Аккорд-МКТ» и получают практические навыки администрирования указанного средства защиты.

Впроцессе лабораторной работы № 5 студенты изучают установку, настройку и эксплуатацию средства защиты инфор-

220