книги хакеры / Хакинг на примерах

.pdf

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

|

C |

|

E |

|

|

|

|

|

|

|

C |

|

E |

|

|

|

||||||

|

|

X |

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

||||||

|

- |

|

|

|

|

|

d |

|

|

|

- |

|

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

|

t |

|

|

|

F |

|

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

|

r |

||||

P |

|

|

|

|

|

NOW! |

o |

|

P |

|

|

|

|

|

NOW! |

o |

||||||||

|

|

|

|

|

|

|

Глава 9 |

|

|

|

|

|

|

|

||||||||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

|

BUY |

|

|

|||||||||

|

|

|

|

to |

|

|

|

|

|

|

|

|

|

|

|

to |

|

|

|

|

|

|

||

w Click |

|

|

|

|

|

|

|

|

w Click |

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

m |

Взлом паролей и |

|

|

|

|

|

|

|

m |

||||||||

w |

|

|

|

|

|

|

|

|

o |

|

|

w |

|

|

|

|

|

|

|

|

o |

|

||

|

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

||

|

. |

|

|

|

|

g |

.c |

|

|

|

. |

|

|

|

|

g |

.c |

|

||||||

|

|

p |

|

|

|

|

|

|

|

|

|

|

p |

|

|

|

|

|

|

|

||||

|

|

|

df |

|

|

n |

e |

|

|

|

|

|

df |

|

|

n |

e |

|

||||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

||||

получение доступа к за111ифрованным данным

Парольная защита остается самой актуальной даже в 2020 году. Да, есть все

возможные методы биометрической защиты (сканеры сетчатки глаза, лица (вроде FaceID на iOS), сканеры отпечатков пальцев), но все они менее рас

пространены по сравнению с обычными паролями.

Вэтой главе будет рассмотрен не только с6рое взлом пароля Windows 1О, но

иего логическое продолжение - получение доступа к зашифрованным дан

ным (с обычными все просто и не интересно) пользователя.

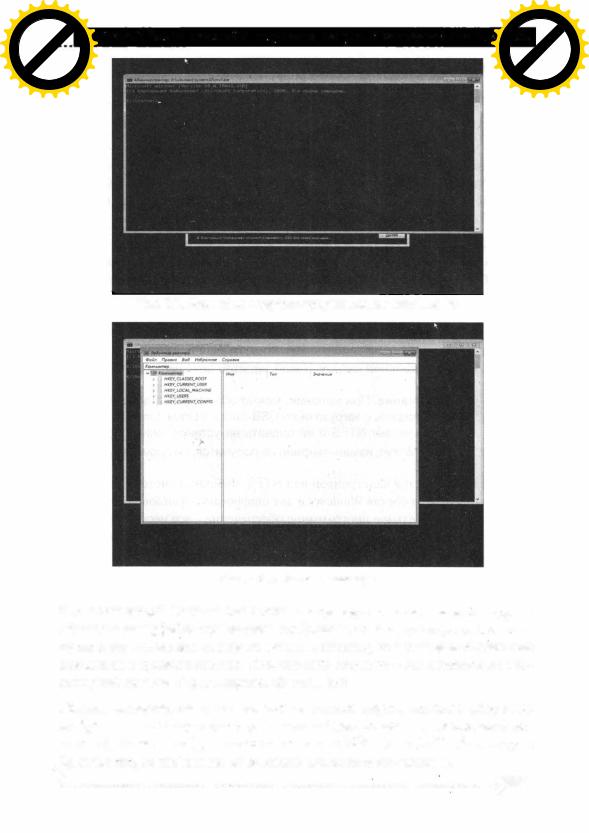

9.1. Сброс пароля Windows 10

Чтобы взломать защиту, необязательно быть хакером. Достаточно просто

правильно восстановить компьютер. Итак, представим, что есть компьютер

с Windows 1О. Это может быть домашний компьютер, за которым работаешь не только ты, но и твои близкие, или же рабочий комп. Рано или поздно наступает момент, когда кто-то забывает свой пароль (может быть, это даже

ты сам!). Как не помочь человеку в этот трудный момент?

9.1.1. Сброс пароля с помощью PowerShell

Windows 1О позволяет одновременно входить в систему несколькими спо собами, например не только с паролем, но и с помощью отпечатка пальца, РIN-кода или распознавания лица. Если у тебя есть такая возможность, ис

пользуй ее, а затем сбрось забытый пароль таким образом:

1.Нажмите Windows + Х и выберите Windows Power Shell (Администра

тор).

2.Введите команду net user имя_пользователя новый_пароль

3. Забытый код доступа будет заменен новым. ...

Примечание. Данный способ работает только с локальными па-

ролями, не Microsoft Live.

•. - - - - - - - - - - ----- - - - -- - - - - - - - - - - - - - - - - - - - - - - - - -- - - - -- -- - - - - - - - -- - - --- - - - - - - - - - - - - -

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

|

C |

|

E |

|

|

|

|

|

|

C |

|

E |

|

|

|

||||||

|

|

X |

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

||||||

|

- |

|

|

|

|

|

d |

|

|

|

- |

|

|

|

|

|

d |

|

|||||

|

F |

|

|

|

|

|

|

t |

|

|

F |

|

|

|

|

|

|

|

t |

|

|||

|

D |

|

|

|

|

|

|

|

i |

|

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

|

r |

|||

P |

|

|

|

|

|

NOW! |

o |

|

P |

|

|

|

|

|

NOW! |

o |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||

|

|

|

|

|

\.aJ,11111 11а ll(lll lll'JJ,I'\ |

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

to |

BUY |

|

|

|

|

|

|

|

|

|

|

to |

BUY |

|

|

|

|

|

|

w Click |

Некоторыеm |

читатели могут возразить - как же получить доступ к системеClick? |

|

|

|

|

|

|

m |

||||||||||||||

|

|

|

|

|

|

|

|

||||||||||||||||

w |

|

|

|

|

|

|

|

|

o |

|

w |

|

|

|

|

|

|

|

|

o |

|

||

|

w |

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

||

|

. |

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

.c |

|

|||

|

|

|

На самом деле совет рассчитан на то, что ты будешь помогать другим поль |

|

|

|

|

|

|

||||||||||||||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

p |

|

|

|

|

g |

|

|

|

||

|

|

|

df |

|

|

n |

e |

|

|

|

|

|

df |

|

|

n |

e |

|

|||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

||||

|

|

|

|

|

зователям восстановить свой пароль, а не подбирать его с нуля. |

А как же |

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

права админа? Чего там греха таить - посмотри список учеток твоего ком |

|

|

|

|

|

|

|

|

||||||||||

па - куда ни глянь - все админы. Так что таким образом могут подобрать и твой пароль и об этом нужно помнить. Если ты главный пользователь, то

не нужно создавать учетные записи с правами админа, иначе сначала «вос

становят►> твой пароль, а дальше - дело техники. Можно просмотреть, какие файлы ты открываешь, какие сайты смотришь (особенно, если ты не выпол

нял рекомендаций из главы 5) и т.д.

9.1.2. Взлом пароля с помощью утилиты Lazesoft Recover Му

Password

А сейчас немного усложним задачу. Представим, что доступа к isoмny к нас нет и ни одного пароля мы не знаем, то есть вход в систему вообще исклю чен (ни как пользователь, ни как админ).

Парольная защита в Windows 1О оставляет желать лучшеrо. Это подтверж дается тем, как легко сторонние программы сбрасывают ее. Для примера

'Возьмем утилиту Lazesoft Recover Му Password.

1. Скачай и установи Lazesoft Recover Му Password на другой компьютер, доступ к которому у тебя есть.

2. Открой программу и подключи к ПК флешку (система ее отформатирует,

так что не оставляй на ней ничего важного).

3. Нажми кнопку Burn ВооtаЫе CD/USB Disk Now! и следуй инструкциям программы.

4. Вставь флешку в заблокированный компьютер и перезагрузите его.

5. Нажмите при запуске клавишу Del, F2, F8, F9, Fl1 или F12 (нужная обыч но отображается на экране), открой BIOS и загрузи ПК с флешкиона будет называться Lazesoft Live CD (EMS EnaЫed). Если на вход в BIOS

стоит пароль, выключи комп, открой корпус и вытащи батарейку при мерно на 5 минут. Этого хватит, чтобы BIOS забьша все параметры, в

том числе и установленный пароль. С ноутбуками, правда, такой трюк

не пройдет - их разобрать значительно сложнее.

6. Выбери вариант Password Recovery и следуй инструкциям программы.•

----------------------------------------------------------------------------------·

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|||

|

|

|

C |

|

|

E |

|

|

|

|

|

|

C |

|

E |

|

|

|

||||||

|

|

X |

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

||||||

|

- |

|

|

|

|

|

|

d |

|

|

- |

|

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

|

|

t |

|

|

F |

|

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

|

|

i |

|

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

|

r |

|||

P |

|

|

|

|

|

NOW! |

o |

|

P |

|

|

|

|

|

NOW! |

o |

||||||||

|

|

|

|

|

|

( |

|

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

BUY |

\,11,11111 11,1 ll(lll'll' l,I\ |

|

|

|

|

|

BUY |

|

|

|

|

|

|

||||||

|

|

|

|

to |

|

|

|

|

|

|

|

|

|

|

|

to |

|

|

|

|

|

|

||

w Click |

Разработчикиm |

EFS перестраховались и реализовали агентов восстановленияClick |

|

|

|

|

|

|

m |

|||||||||||||||

|

|

|

|

|

|

|

|

|||||||||||||||||

w |

|

|

|

|

|

|

|

|

|

o |

|

w |

|

|

|

|

|

|

|

|

o |

|

||

|

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

||

|

. |

|

|

|

|

|

|

|

.c |

|

w |

|

|

|

|

|

|

|

.c |

|

||||

|

|

|

|

|

|

|

|

|

|

. |

|

|

|

|

|

|

|

|||||||

|

|

p |

|

|

|

(EFS Recovery Agent), то есть пользователей, которые могут расшифровать |

|

|

|

g |

|

|

|

|||||||||||

|

|

|

|

|

|

|

g |

|

|

|

|

|

p |

|

|

|

|

|

|

|

||||

|

|

|

df |

|

|

|

n |

e |

|

|

|

|

df |

|

|

n |

e |

|

||||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

|||||

данные, зашифрованные другими пользователями. Однако использовать концепцию EFS RA не очень удобно и даже сложно, особенно для начинаю щих пользователей. В итоге, эти самые начинающие пользователи знают, как зашифровать с помощью EFS файлы, но не знают, что делать в нештатной ситуации. Хорошо, что есть специальное ПО, которое может помочь в этой ситуации, но это же ПО может использоваться и для несанкционированного доступа к данным, как уже отмечалось.

К недостаткам EFS можно также отнести невозможность сетевого шифро вания (если оно вам нужно, то необходимо использовать другие протоколы шифрования передаваемых по сети данных, например, IPSec) и отсутствие поддержки других файловых систем. Если пользователь скопирует зашиф рованный файл на файловую систему, которая не поддерживает шифрова ние, например, на FAT/FAT32, файл будет дешифрован и его можно будет просмотреть всем желающим. Ничего удивительного в этом нет, EFS - всего лишь надстройка над NTFS.

Получается, что от EFS вреда больше, чем пользы. Но, чтобы не быть голос ловным, далее будет приведен пример использования программы Advanced EFS Data Recovery1 для получения доступа к зашифрованным данным.

Сценарий будет самый простой: сначала мы войдем в систему под другим пользователем и попытаемся получить доступ к зашифрованному файлу, ко торый зашифровал другой пользователь. Затем будет смоделирована реаль ная ситуация, когда сертификат пользователя, зашифровавшего файл, был удален (это может произойти, например, в случае переустановки Windows). Как будет показано, программа без особых проблем справится и с этой ситу

ацией. Но сначала нам нужно разобраться, как включить EFS шифрование.

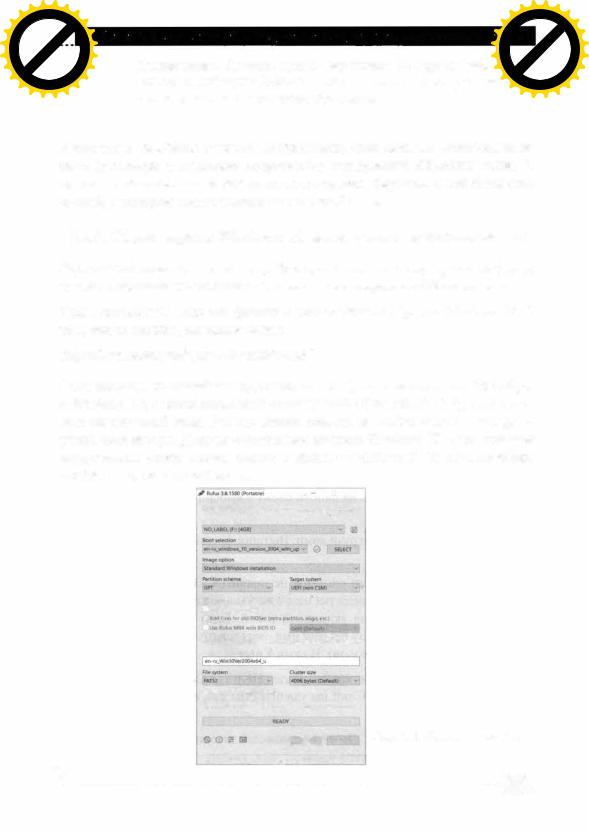

9.2.2. Включение ЕFS-шифрование

Процесс включения шифрования показан на рис. 9.4. Для его демонстрации мы создали папку C:\Files. Далее нужно щелкнуть правой кнопкой мыши на этой папке, выбрать команду Свойства, в появившемся окне нажать кнопку Друrие и в окне Дополнительные атрибуты включить атрибут Шифро вать содержимое для з щиты данных. Можно также выключить параметр Разрешить индексировать содержимое файлов в этой папке в дополне ние к свойствам файла - незачем индексировать содержимое секретных данных.